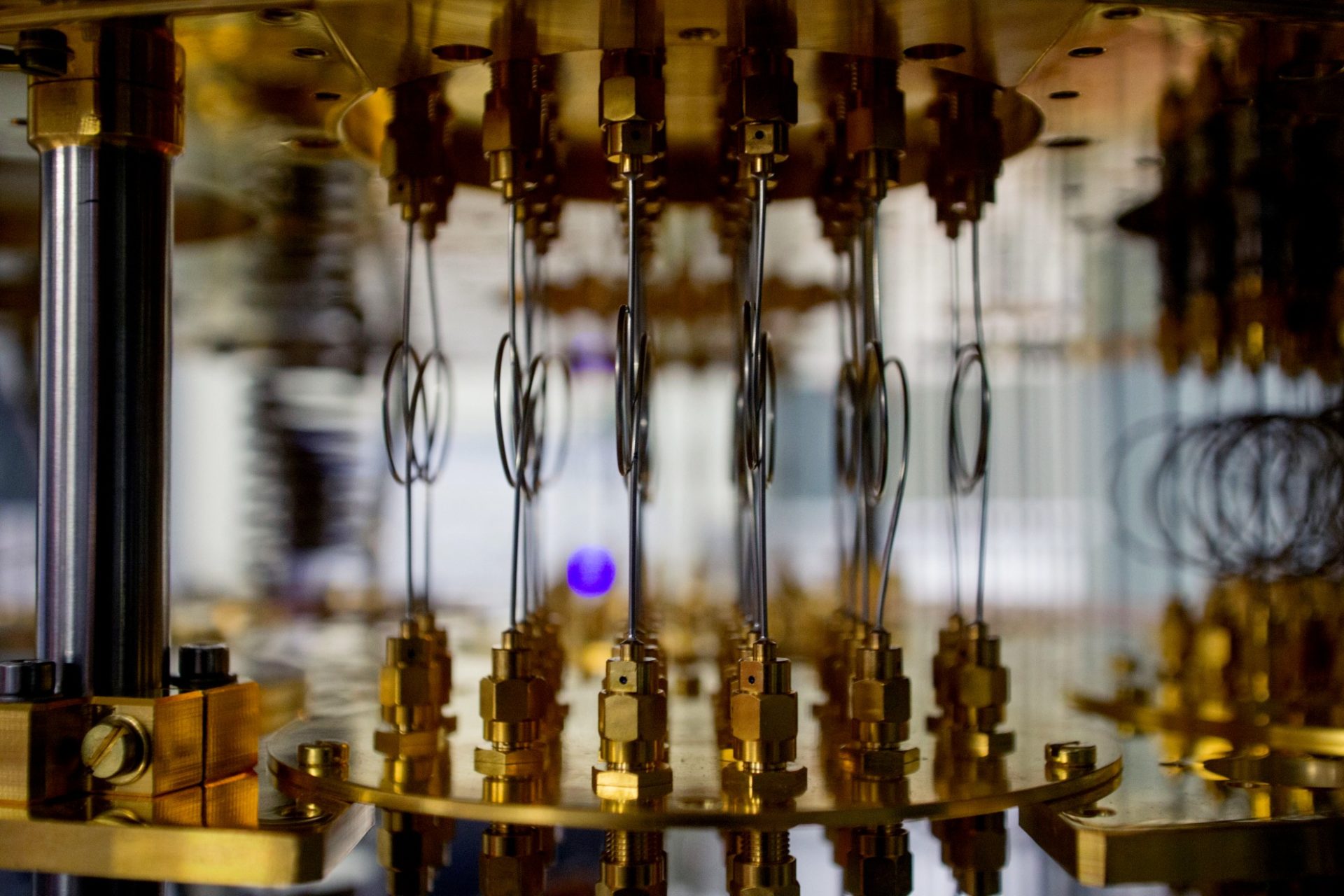

IBM wskazuje, że obliczenia kwantowe mogą stanowić duże zagrożenie dla przyszłości szyfrowania

Raport firmy IBM wskazuje, że obliczenia kwantowe stanowią “egzystencjalne zagrożenie” dla obecnych protokołów szyfrowania, które zabezpieczają nasze najbardziej wrażliwe dane, takie jak transakcje cyfrowe.

Protokoły takie jak kryptografia klucza publicznego (PKC) są rzekomo podatne na atak “gdy tylko kwantowe rozwiązania deszyfrujące staną się realne”, co IBM nazywa taktyką “harvest now, decrypt later”.

“Nawet jeśli niektóre dane są nieistotne lub szybko tracą wartość dla hakerów, dane związane z bezpieczeństwem narodowym, infrastrukturą, dokumentacją medyczną, kapitałem intelektualnym i innymi mogą z czasem zachować lub zwiększyć swoją wartość” – podkreśliła firma.

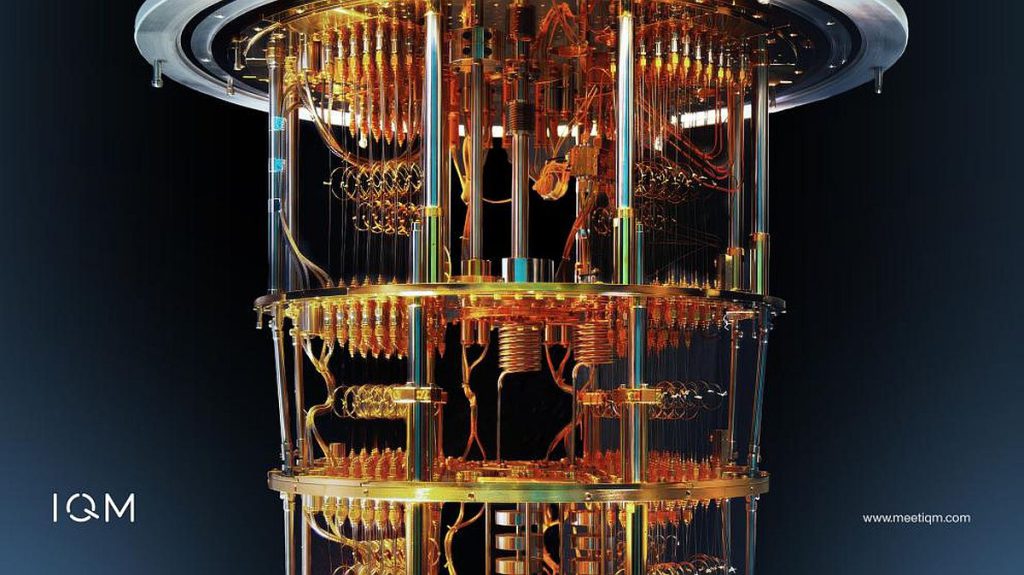

Raport wskazuje, że zagrożone mogą być nie tylko nasze dane, ale potencjalnie także nasze życie. Coraz bardziej inteligentny świat, z samochodami i samolotami, które rozmawiają ze sobą, również wykorzystuje PKC do ochrony sieci komunikacyjnych, które mogą być zagrożone przez metody brute force, które umożliwiają obliczenia kwantowe.

IBM spodziewa się, że obliczenia kwantowe “wpłyną na strategie obliczeniowe we wszystkich branżach” do końca dekady, jednak podczas gdy na razie mogą być jeszcze nieco na uboczu, doniesienia o ich zagrożeniu dla kryptografii sięgają wielu lat. W 2016 roku amerykański National Institute of Standards and Technology rozpoczął prace nad bezpiecznymi dla kwantów algorytmami kryptograficznymi z kluczem publicznym, z 82 propozycji ostatecznie przetrwało cztery.

IBM chętnie reklamuje swój udział w rozwoju dwóch z podstawowych algorytmów: CRYSTALS-Kyber (do szyfrowania z kluczem publicznym i key-establishment) oraz CRYSTALS-Dilithium (do podpisów cyfrowych). Do algorytmów podpisu cyfrowego wybrano również FALCON i SPHINCS+.

Idąc dalej, IBM przekonuje, że współpraca w zakresie ustanawiania nowych standardów jest kluczowa dla ochrony naszej aktywności w sieci, ponieważ ruch obliczeń kwantowych wciąż się rozwija.