Era ściśle wycelowanych ataków ransomware, w ramach których cyberprzestępcy wyłudzają pieniądze od korporacji i organizacji publicznych, stała się rzeczywistością notując wzrost o niemal 770%.

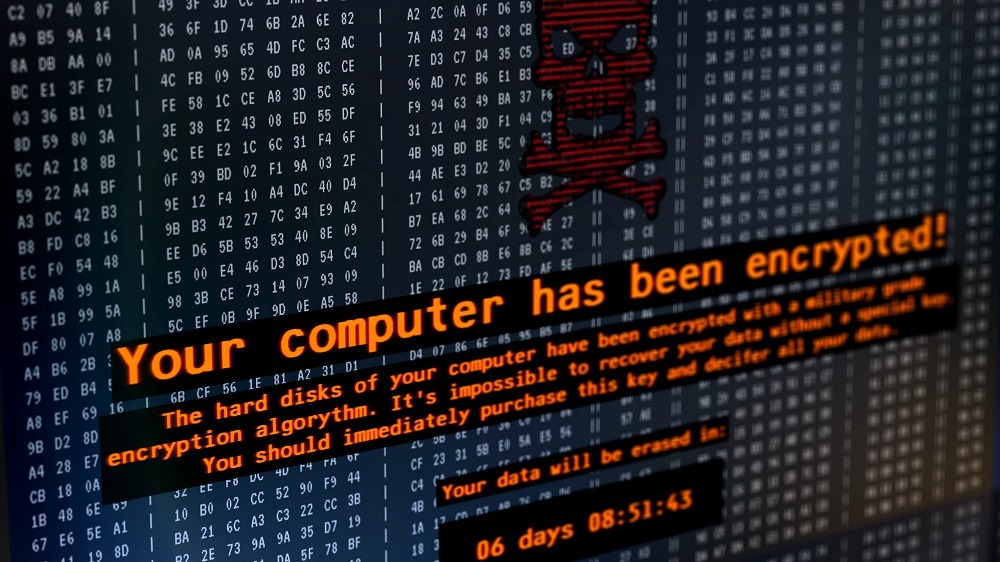

Ransomware – zagrożenie szyfrujące ważne informacje i żądające okupu w zamian za przywrócenie dostępu – zostało nagłośnione w drugiej dekadzie XXI wieku po incydentach wywołanych przez szkodniki WannaCry oraz Cryptolocker. Zaatakowały one dziesiątki tysięcy użytkowników, często żądając od ofiar stosunkowo niewielkiej kwoty za zwrot plików. Z biegiem lat liczba takich kampanii ulegała spadkowi. W okresie od 2019 do 2020 roku łączna liczba użytkowników, którzy zetknęli się z oprogramowaniem ransomware na wszystkich platformach, zmniejszyła się o 29% – z ponad 1,5 mln do niemal 1,1 mln. Niestety na tle ogólnego spadku znacznie wzrósł udział ataków ukierunkowanych mających na celu wyłudzanie okupu z użyciem specjalnie przygotowanych szkodliwych narzędzi.

Celami cyberprzestępców przeprowadzających takie ataki najczęściej są korporacje, agencje rządowe i samorządowe, jak również organizacje służby zdrowia, urzędy i inne podmioty o istotnym znaczeniu. Ataki te charakteryzują się znacznie większym wyrafinowaniem (włamanie do sieci, rekonesans, cierpliwe oczekiwanie na odpowiedni moment itd.) oraz dają cyberprzestępcom znacznie większe korzyści. W okresie od 2019 do 2020 r. liczba użytkowników, którzy zetknęli się z atakami ukierunkowanymi z wykorzystaniem ransomware, wzrosła o około 767%.

Do najaktywniejszych rodzin oprogramowania ransomware ukierunkowanego w badanym okresie należy zaliczyć Maze, niesławny cybergang odpowiadający za kilka głośnych incydentów, jak również RagnarLocker – grupę, o której również było głośno. Obie rodziny zapoczątkowały trend wykradania danych obok ich szyfrowania oraz wysyłaniem gróźb ujawnienia poufnych informacji w przypadku odmowy zapłaty okupu. W podobnych incydentach uczestniczył także gang WastedLocker. W wielu takich przypadkach szkodliwe oprogramowanie jest przygotowywane specjalnie z myślą o określonym celu.

Mimo wzrostu liczby ataków ukierunkowanego oprogramowania ransomware użytkownicy nadal najczęściej stanowią cel WannaCry, dobrze znanego trojana wymuszającego okup, który po raz pierwszy pojawił się w 2017 r. i spowodował szkody wynoszące co najmniej 4 miliardy dolarów w 150 krajach. 22% użytkowników, którzy zetknęli się z oprogramowaniem ransomware w 2019 r., trafili właśnie na WannaCry; w 2020 r. ich odsetek spadł do 16%.

“Krajobraz oprogramowania ransomware uległ sporemu przeobrażeniu od czasu, gdy w społeczności związanej z bezpieczeństwem po raz pierwszy zrobiło się głośno o tym zagrożeniu. Szeroko zakrojone kampanie wymierzone w zwykłych użytkowników będą prawdopodobnie spotykane coraz rzadziej, co nie oznacza, że mogą się oni czuć bezpieczni. Tego rodzaju ataki będą prawdopodobnie nadal głównie wymierzone w firmy oraz duże organizacje, co oznacza, że będą stawały się coraz bardziej wyrafinowane i destrukcyjne. Dlatego niezwykle istotne jest, aby firmy stosowały kompleksowe praktyki bezpieczeństwa w celu ochrony swoich danych.” – powiedział Fiedor Sinicyn, badacz ds. cyberbezpieczeństwa w firmie Kaspersky.

Porady bezpieczeństwa

Eksperci z firmy Kaspersky zalecają następujące działania pozwalające ochronić firmę przed oprogramowaniem ransomware:

- Aktualizuj oprogramowanie na wszystkich urządzeniach, z których korzystasz, aby uniemożliwić oprogramowaniu ransomware wykorzystanie luk w zabezpieczeniach.

- Skoncentruj swoją strategię obrony na wykrywaniu penetracji sieci oraz wyprowadzania danych do internetu. W celu wykrycia połączeń cyberprzestępczych zwracaj szczególną uwagę na ruch wychodzący.

- Regularnie twórz kopie zapasowe danych. Zadbaj o to, aby w razie potrzeby mieć szybki dostęp do takiej kopii.

- Przeprowadź audyt cyberbezpieczeństwa swoich sieci i skoryguj wszelkie słabe punkty.

- Wyjaśnij pracownikom, że mogą paść ofiarą oprogramowania ransomware za pośrednictwem wiadomości phishingowej, podejrzanej strony internetowej lub zainfekowanego oprogramowania pobranego z nieoficjalnych źródeł. Zadbaj o to, aby personel był zawsze czujny, i sprawdzaj jego wiedzę poprzez testy. Nie bagatelizuj wagi szkoleń pracowników z zakresu cyberbezpieczeństwa.

- Zadbaj o należytą ochronę wszystkich punktów końcowych.

https://itreseller.pl/itrnewcisco-wskazuje-na-najwazniejsze-trendy-w-zakresie-cyberzagrozen/