Konta w Facebook Business zagrożone atakami hakerskimi.

Chociaż znaczenie Facebooka w ostatnim czasie zdaje się maleć, platforma mediów społecznościowych założona przez Marka Zuckerberga to nadal potęga komunikacyjna, także na linii biznes-klient. Stąd wiele firm posiada swoje aktywne profile… i to właśnie one padają w ostatnim czasie ofiarą ataków hakerów z Wietnamu.

Grupa DUCKTAIL, stojąca za atakami, których celem są użytkownicy i firmy korzystające z Facebook Ads i Facebook Business, modyfikuje swój sposób działania. Cyberprzestępcy z Wietnamu wykorzystują nowe kanały dotarcia do ofiar, w tym m.in. aplikację WhatsApp. Straty w niektórych firmach wyniosły nawet kilkaset tysięcy dolarów.

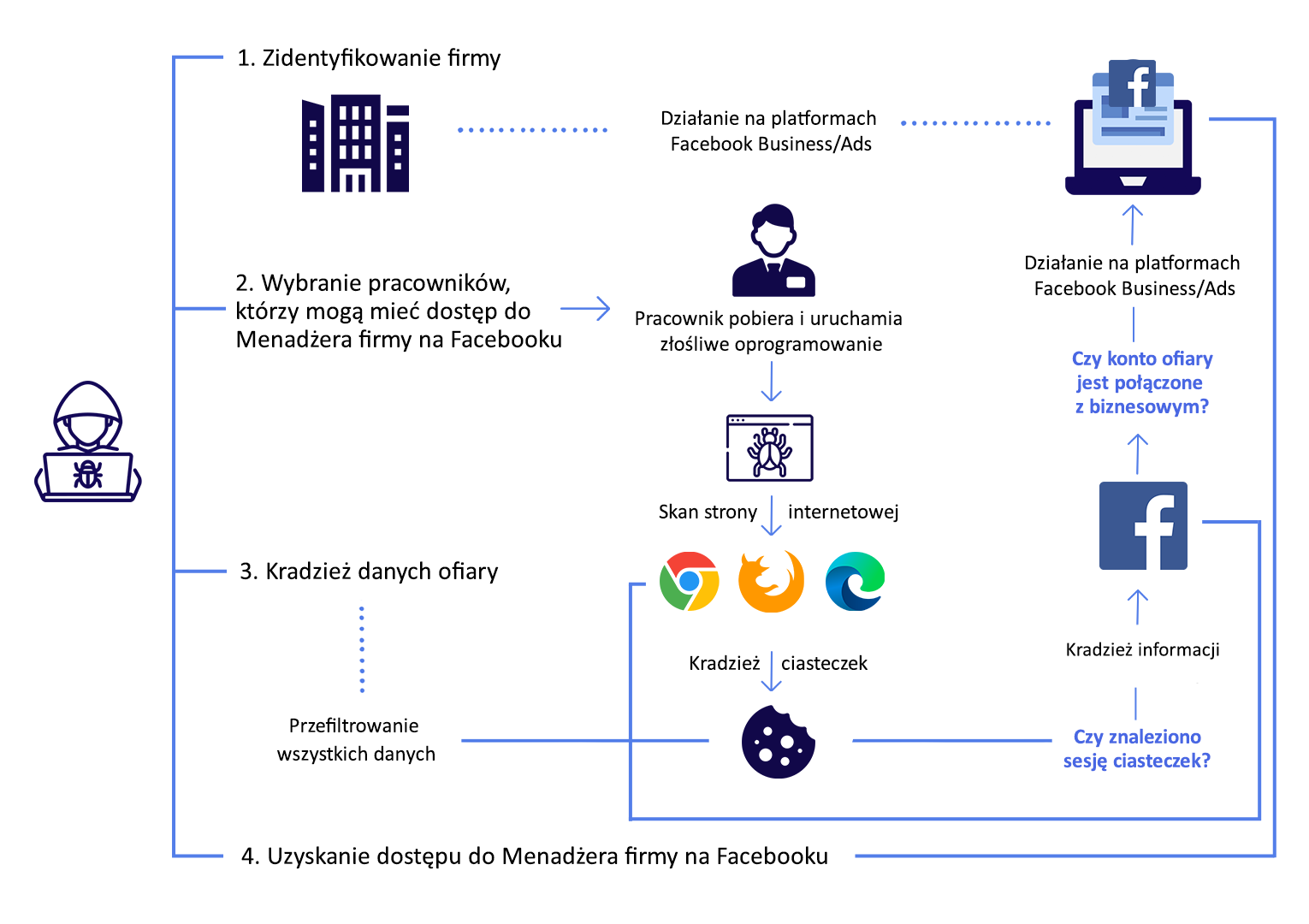

DUCKTAIL od 2021 roku wykorzystuje serwis LinkedIn do namierzania osób i firm obecnych na platformie Facebook Ads i Business, aby przejmować konta ofiar. Wykorzystuje komponent złośliwego oprogramowania typu infostealer, specjalnie zaprojektowanego do przejmowania kont Facebook Business. Zostało ono stworzone do wykradania cookies przeglądarki i wykorzystywania uwierzytelnionych sesji Facebooka w celu pobrania informacji z konta ofiary. Ostatecznie przejmowane są wszystkie konta Facebook Business, do których zaatakowana osoba ma wystarczający dostęp.

Specjaliści z firmy WithSecure (wcześniej F-Secure) ujawnili sposób działania cyberprzestępców w lipcu tego roku. Z najnowszych analiz wynika, że grupa zmieniła metody ataków, aby omijać zabezpieczenia i rozszerzyć swoją działalność.

– Nie widzimy żadnych oznak spowolnienia działalności grupy DUCKTAIL w ostatnim czasie. Gdy pojawiają się niepowodzenia, operacja szybko ewoluuje. Do tej pory, zespół stojący za atakami był stosunkowo niewielki, jednak to się zmieniło – tłumaczy Mohammad Kazem Hassan Nejad, badacz z firmy WithSecure.

Phishing przez WhatsApp

Aktywność DUCKTAIL od początku września zmienia charakter, poprzez między innymi:

⦁ nowe kanały ataków phishingowych, takie jak WhatsApp (wcześniej był to głównie LinkedIn);

⦁ dalszy rozwój złośliwego oprogramowania– skuteczniejszy sposób kradzieży adresów e-mail i bardziej wiarygodny wygląd – otwieranie fałszywych dokumentów i plików wideo po uruchomieniu witryny;

⦁ omijanie zabezpieczeń poprzez zmianę formatu plików i kompilacje, a także kontrasygnowanie certyfikatów;

⦁ zakładanie dodatkowych fałszywych firm w Wietnamie i włączanie kolejnych podmiotów w przestępcze operacje.

– Większość uwagi zazwyczaj poświęca się atakom typu ransomware. Jednak zagrożenia takie jak DUCKTAIL mogą powodować znaczne szkody finansowe i wizerunkowe, dlatego nie powinny być pomijane – podkreśla Paolo Palumbo, wiceprezes w WithSecure Intelligence – Wraz ze zwiększoną aktywnością cyberprzestępców z Wietnamu, nowymi oddziałami i fałszywymi firmami, spodziewamy się wzrostu incydentów związanych z działalnością DUCKTAIL w najbliższej przyszłości.

Wysoka cena ataku

Zespół reagowania na incydenty firmy WithSecure pomógł kilku firmom, które padły ofiarą ataków DUCKTAIL i podobnych zagrożeń na platformie Ads & Business Facebooka. Straty spowodowane atakami wahały się od niewielkich kwot do nawet 600 tys. dolarów kredytu na kontach reklamowych.

Według Johna Rogersa, globalnego szefa działu reagowania na incydenty w firmie WithSecure, tego typu zagrożenia stanowią wyzwanie dla firm, ze względu na brak rozdzielenia kont osobistych i biznesowych:

– Używanie tych samych zasobów zarówno do celów osobistych, jak i służbowych może rodzić problemy. Na przykład zbadanie ewentualnego incydentu DUCKTAIL może wymagać dostępu do logów dotyczących historii konta danej osoby, a to może mieć wiele nieprzewidzianych konsekwencji operacyjnych, etycznych czy prawnych. Problem ten dotyczy firm i ich pracowników, więc obie strony muszą mieć świadomość ryzyka.

Jak się zabezpieczyć?

Eksperci firmy WithSecure do ochrony przed DUCKTAIL i podobnymi zagrożeniami sugerują:

⦁ zwiększanie świadomości na temat phishingu wśród użytkowników z dostępem do kont biznesowych Facebook/Meta;

⦁ stworzenie listy dozwolonych aplikacji, aby zapobiec uruchamianiu przez użytkowników nieznanych plików ;

⦁ wykorzystywanie rozwiązań typu EDR/EPP (Endpoint Detection Response/End Point Protection) do zapobiegania i wykrywania złośliwego oprogramowania na wczesnych etapach ataku;

⦁ upewnienie się, że urządzenia na których używane są firmowe konta Facebook są wyposażone w podstawowe środki ochrony;

⦁ korzystanie z trybu prywatnego, aby uwierzytelnić każdą sesję roboczą podczas uzyskiwania dostępu do kont Facebook Business (sesja jest wtedy „wymazywana” po zakończeniu, co zapobiega kradzieży i nadużywaniu plików cookie);

⦁ przestrzeganie zalecanych przez Meta praktyk bezpieczeństwa;

⦁ w przypadku podejrzanego incydentu jak najszybsze pobieranie i analizowanie logów.

Pełna analiza dostępna jest pod linkiem: https://labs.withsecure.com/publications/ducktail-returns