Sektor przemysłowy wciąż popełnia podstawowe błędy ułatwiając zadanie atakującym cyberprzestępcom.

Infrastruktura przemysłowa od lat pozostaje jednym z głównych obszarów zainteresowań cyberprzestępców. Jak wskazują eksperci ds. cyberbezpieczeństwa ze Stormshield sektor przemysłowy wciąż popełnia podstawowe błędy ułatwiając zadanie atakującym. Liczne, udane przypadki naruszeń bezpieczeństwa systemów OT, skutkujące wstrzymaniem produkcji lub koniecznością opłaty okupu za uwolnienie danych, nie są wystarczająca motywacją by wdrożyć skuteczne rozwiązania przeciwdziałające zagrożeniom komponentów sieci IT i technologii operacyjnych.

Skala cyberprzestępczości rośnie, a zainteresowanie przestępców w coraz większym stopniu skupia się na sektorze przemysłowym. 51 proc. respondentów badania Stormshield z 2021 r. dot. cyberbezpieczeństwa przemysłowego wskazała, że doświadczyła co najmniej jednego cyberataku na sieć operacyjną. Natomiast wg. Barometru Cyberbezpieczeństwa KPMG aż 69 proc. firm w Polsce odnotowało incydent naruszenia bezpieczeństwa. Ataki tego rodzaju pierwotnie dotyczyły głównie firm z sektora energetycznego, co miało związek z uwarunkowaniami geopolitycznymi. Jednak cele przestępców ulegały stopniowej dywersyfikacji.

– Wpływ na to ma postępująca cyfryzacja, powszechność rozwiązań bazujących na Internecie Rzeczy (IoT) i zdalnym dostępie do urządzeń sieciowych. Jednym z syndromów tej sytuacji jest ewolucja wykorzystywanych przez przestępców ataków typu ransomware. Tylko w 2021 roku ich liczba uległa podwojeniu – mówi Aleksander Kostuch, ekspert Stormshield.

Specjaliści europejskiego lidera branży bezpieczeństwa IT wśród głównych bolączek systemów przemysłowych narażających je na ryzyko, wskazują słabe lub zupełny brak haseł, brak szyfrowania systemów OT oraz brak systematycznego tworzenia kopii zapasowych. Problemem jest również brak aktualizacji systemów, w oparciu o które funkcjonuje infrastruktura przemysłu 4.0 lub korzystanie z nieaktualizowanych wersji posiadających luki.

– Niestety, pod względem stosowania nawet podstawowych, jak mogłoby się wydawać, zabezpieczeń sytuacja nie jest optymistyczna. Brak haseł czy nieaktualizowane systemy to wcale nierzadkie przypadki, także na polskim podwórku. Każda taka sytuacja jest zaproszeniem dla przestępców i naraża przedsiębiorstwa na poważne ryzyko. To tym bardziej zaskakujący fakt, bo część z tych bolączek można uznać za fundament cyberbezpieczeństwa. Niestety wielu zarządzających siecią wiąż popełnia szkolne błędy. Zaniechania prowadzą do strat nie tylko finansowych, z wstrzymaniem produkcji włącznie – mówi Aleksander Kostuch.

Takiej sytuacji w czerwcu 2020 roku doświadczyła Honda. Działania hakerów wymierzone w japoński koncern zmusiły go do zawieszenia niektórych procesów produkcyjnych. Ucierpiało jedenaście fabryk między innymi w USA, Brazylii, Turcji i w Indiach.

W opinii specjalistów przekonanie, że „nas ten problem nie dotyczy” bowiem zainteresowanie przestępców obejmuje jedynie największe firmy, jest z gruntu fałszywy. W ich opinii postępująca cyfrowa transformacja gospodarki nie może odbywać się bez uwzględnienia kwestii cyberbezpieczeństwa. Ekspert zwraca przy tym uwagę, że konsekwencje ataku hakerskiego mogą wykraczać poza obszar dotyczący funkcjonowania produkcyjnej części podmiotów działających w przemyśle 4.0.

– Warto pamiętać, że ataki niosą nie tylko ryzyko cybernetyczne, a przy niewystarczających zabezpieczeniach może on przyjść naprawdę z każdej strony. Poza wstrzymaniem produkcji skutki mogą obejmować także utratę zaufania ze strony partnerów biznesowych czy pojawienia się odpowiedzialności za naruszenie prawa np. dyrektyw dotyczących danych osobowych. Niezabezpieczony element systemu, działający w sieci która nie poddana została segmentacji, może stać się bramą umożliwiająca wejście przez przestępców w posiadanie wrażliwych danych będących w dyspozycji firmy – zwraca uwagę Aleksander Kostuch, inżynier Stormshield.

Jak środki zaradcze specjaliści wskazują katalog dobrych praktyk oraz rozwiązań technicznych, które staja się w coraz stopniu wykorzystują automatyzację.

– Polityka haseł, szyfrowanie danych czy aktualizacja systemów to kwestie absolutnie podstawowe. Dodatkowo powinniśmy stosować produkty dedykowane do środowisk przemysłowych np. firewalle pracujące w najtrudniejszych warunkach, posiadające odpowiednią przepływowość i szyfrowanie oraz segmentację wewnętrznych sieci – komentuje Aleksander Kostuch.

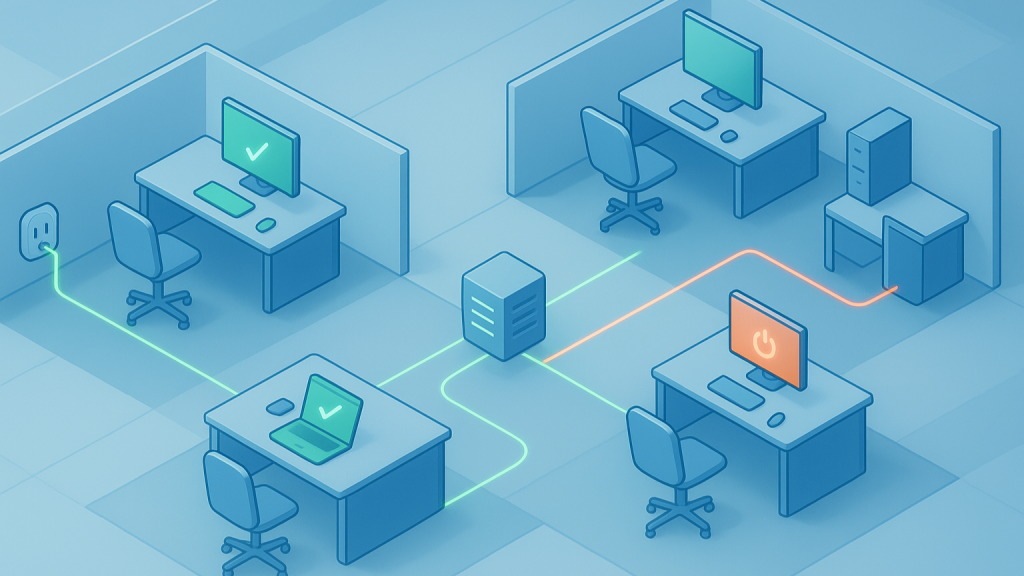

Jak wyjaśnia segmentacja możliwa jest także na poziomie mikro.

– Każdy pojedynczy komponent sieci można podłączyć do innego portu firewalla w całkowicie transparentny sposób, tym samym zgodność całej komunikacji jest sprawdzana i stale analizowana. Ta mikrosegmentacja oddziela sieci poziomu IT od OT. W przypadku urządzeń OT, każde z nich może mieć inną charakterystykę. Istnieje możliwość szczegółowego sprawdzenia danych, które mają udział w komunikacji za pomocą protokołów komunikacyjnych, zarówno z sieci informatycznych, jak i tych stosowanych na co dzień w sieciach przemysłowych. Ze względu na konkretne wymagania tworzy się profile behawioralne, przypisane dla każdego urządzenia, nawet jeśli znajdują się one w tej samej podsieci – mówi Aleksander Kostuch.

Stosując zaawansowane technologie zabezpieczeń przedsiębiorstwa mają możliwość autoryzacji personelu, który w zależności od roli otrzyma odpowiednie uprawnienia, a tym samym możliwość zmiany konfiguracji i charakterystyki działania poszczególnych chronionych urządzeń OT. Specjaliści zapewniający wsparcie techniczne mogą wykonywać zadania zdalnie, wykorzystując zgodną z rządowymi rekomendacjami ds. cyberbezpieczeństwa podwójną autoryzację. Taki jej sposób wydatnie podnosi bezpieczeństwo. Nad poprawną pracą systemu czuwa automatyczne monitorowanie, które wyśle informacje o każdym potencjalnie niebezpiecznym, niestandardowym zdarzeniu w sieci.

– Oferowane współcześnie produkty są przygotowane z myślą o wygodzie klienta. Dlatego pozostają nieinwazyjne, aby nie utrudniać codziennej działalności produkcyjnej. Każda przerwa w produkcji oznacza straty, ale te spowodowane skutecznym atakiem ze strony cyberprzestępców będą z pewnością niewspółmiernie wysokie – podsumowuje ekspert Stormshield, ekspert europejskiego lidera branży bezpieczeństwa IT.