Microsoft ujawnia skalę ataku phishingowego na 35 tysięcy użytkowników

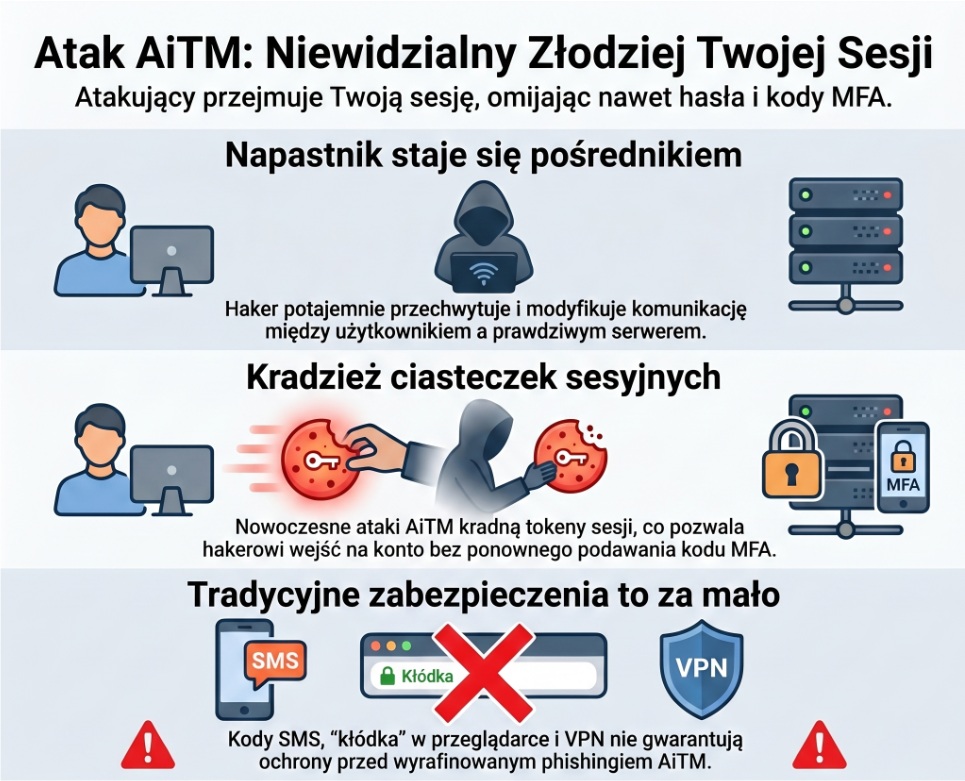

Microsoft zidentyfikował masową kampanię phishingową wymierzoną w 35 tysięcy użytkowników z ponad 13 tysięcy organizacji. Operacja objęła 26 państw i skupiła się na kradzieży tokenów uwierzytelniających. Atakujący skutecznie ominęli zabezpieczenia wieloskładnikowe przy użyciu technik adversary-in-the-middle.

Mechanizm ataku i cele operacji

Kampania trwająca od 14 do 16 kwietnia 2026 roku wykorzystywała sfałszowane powiadomienia o naruszeniu wewnętrznych kodeksów postępowania. Ofiary otrzymywały wiadomości z załącznikami PDF, które prowadziły do stron przechwytujących poświadczenia w czasie rzeczywistym. Zastosowanie profesjonalnych szablonów HTML podniosło wiarygodność komunikatów. Takie podejście pozwoliło napastnikom na uzyskanie dostępu do kont bez wzbudzania alarmów w systemach obronnych.

Ewolucja zagrożeń w ekosystemie Microsoft

Skala zagrożeń e-mailowych rośnie, o czym świadczy 8,3 miliarda incydentów wykrytych przez giganta technologicznego w pierwszym kwartale roku. W marcu wolumen ataków typu Business Email Compromise przekroczył 4 miliony przypadków. Równocześnie nastąpił gwałtowny wzrost wykorzystania kodów QR w phishingu, który wyniósł 146 procent w ciągu trzech miesięcy. Sektory opieki zdrowotnej oraz finansowy pozostają najbardziej narażone, odpowiadając za 37 procent celów ostatniej kampanii.

Masowa skala kradzieży tokenów przy użyciu technik adversary-in-the-middle wykazuje, że standardowe systemy uwierzytelniania wieloskładnikowego nie stanowią już skutecznej ochrony przed zorganizowanym przejmowaniem tożsamości cyfrowej w środowiskach korporacyjnych.

Konsekwencje dla bezpieczeństwa korporacyjnego

Incydent ten dowodzi, że klasyczne metody uwierzytelniania wieloskładnikowego nie gwarantują pełnej ochrony przed zorganizowanymi grupami korzystającymi z platform typu Phishing-as-a-Service. Wykorzystanie zaufanej infrastruktury chmurowej do wysyłki wiadomości utrudnia ich identyfikację przez filtry oparte na reputacji. Zarządy firm muszą przygotować się na ataki, które nie infekują systemów, lecz przejmują legalne tożsamości cyfrowe pracowników. Wyzwaniem pozostaje wdrożenie rozwiązań odpornych na przechwytywanie sesji oraz nowa definicja zaufania do wewnętrznej komunikacji.